–Э–Њ–≤—Л–µ —А–µ—И–µ–љ–Є—П –Ш–С —Б–≤–Њ–і—П—В –Ї –Љ–Є–љ–Є–Љ—Г–Љ—Г —Г—З–∞—Б—В–Є–µ —З–µ–ї–Њ–≤–µ–Ї–∞ –≤ –Ј–∞—Й–Є—В–µ –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Є. –Ъ–∞–Ї–Є–µ –Є–Љ–µ–љ–љ–Њ –њ—А–Є–љ—Ж–Є–њ—Л –њ–Њ–ї–Њ–ґ–µ–љ—Л –≤ —А–∞–±–Њ—В—Г —В–∞–Ї–Є—Е –њ—А–Њ–≥—А–∞–Љ–Љ –Є –≥–і–µ –Њ–љ–Є –±—Г–і—Г—В –≤–Њ—Б—В—А–µ–±–Њ–≤–∞–љ—Л –≤ –њ–µ—А–≤—Г—О –Њ—З–µ—А–µ–і—М? –Ю—В–≤–µ—В—Л –љ–∞ —Н—В–Є –≤–Њ–њ—А–Њ—Б—Л –њ—А–Њ–Ј–≤—Г—З–∞–ї–Є –љ–∞ –Ї–Њ–љ—Д–µ—А–µ–љ—Ж–Є–Є –њ–Њ –Ј–∞—Й–Є—В–µ –≤–µ–±-–њ—А–Є–ї–Њ–ґ–µ–љ–Є–є, —Б–Њ—Б—В–Њ—П–≤—И–µ–є—Б—П –≤ –Ь–Њ—Б–Ї–≤–µ 8 –Њ–Ї—В—П–±—А—П –њ–Њ –Є–љ–Є—Ж–Є–∞—В–Є–≤–µ CNews Conferences, CNews Analytics –Є –Ї–Њ–Љ–њ–∞–љ–Є–Є Positive Technologies.

–Я–Њ –Љ–µ—А–µ —А–∞–Ј–≤–Є—В–Є—П —Б–µ—В–µ–≤—Л—Е —В–µ—Е–љ–Њ–ї–Њ–≥–Є–є —Д–Њ–Ї—Г—Б —Б–њ–µ—Ж–Є–∞–ї–Є—Б—В–Њ–≤ –Ш–С —Б–Љ–µ—Й–∞–µ—В—Б—П –Њ—В –Ј–∞—Й–Є—В—Л –Љ–∞—И–Є–љ –Ї –Њ–±–µ—Б–њ–µ—З–µ–љ–Є—О –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є –њ—А–Є–Ї–ї–∞–і–љ—Л—Е —Б–Є—Б—В–µ–Љ. –Э–∞–Є–±–Њ–ї–µ–µ –∞–Ї—В—Г–∞–ї—М–љ–∞ —Н—В–∞ –њ—А–Њ–±–ї–µ–Љ–∞ –і–ї—П —Б–µ—А–≤–Є—Б–Њ–≤ –Є–љ—В–µ—А–љ–µ—В-–±–∞–љ–Ї–Є–љ–≥–∞, –њ–Њ—А—В–∞–ї–Њ–≤ –≥–Њ—Б—Г–і–∞—А—Б—В–≤–µ–љ–љ—Л—Е —Г—Б–ї—Г–≥, —Б–∞–є—В–Њ–≤, —З–µ—А–µ–Ј –Ї–Њ—В–Њ—А—Л–µ –њ—А–Њ–≤–Њ–і—П—В—Б—П —В–µ–љ–і–µ—А—Л. –Ч–∞—Й–Є—Й–µ–љ–љ–Њ—Б—В—М —Н—В–Є—Е —А–µ—Б—Г—А—Б–Њ–≤ –Њ—Б—В–∞–≤–ї—П–µ—В –ґ–µ–ї–∞—В—М –ї—Г—З—И–µ–≥–Њ. –°–Њ–≥–ї–∞—Б–љ–Њ –і–∞–љ–љ—Л–Љ Positive Technologies –Ј–∞ –њ–µ—А–≤—Л–µ 9 –Љ–µ—Б—П—Ж–µ–≤ 2014 –≥., 77% —Б–∞–є—В–Њ–≤ —Б–Њ–і–µ—А–ґ–∞—В –Ї—А–Є—В–Є—З–µ—Б–Ї–Є–µ —Г—П–Ј–≤–Є–Љ–Њ—Б—В–Є, –∞ –≤ —Б–ї—Г—З–∞–µ —В–µ—Е–љ–Њ–ї–Њ–≥–Є–Є PHP —Н—В–Њ—В –њ–Њ–Ї–∞–Ј–∞—В–µ–ї—М –і–Њ—Б—В–Є–≥–∞–µ—В 100%. –Я—А–Є —Н—В–Њ–Љ 92% —Б–∞–є—В–Њ–≤ —Б–Њ–і–µ—А–ґ–∞—В —Г—П–Ј–≤–Є–Љ–Њ—Б—В–Є —Б—А–µ–і–љ–µ–≥–Њ —Г—А–Њ–≤–љ—П –Њ–њ–∞—Б–љ–Њ—Б—В–Є –Є 88% вАУ —Г—П–Ј–≤–Є–Љ–Њ—Б—В–Є —Б –љ–Є–Ј–Ї–Є–Љ —А–Є—Б–Ї–Њ–Љ —А–µ–∞–ї–Є–Ј–∞—Ж–Є–Є.

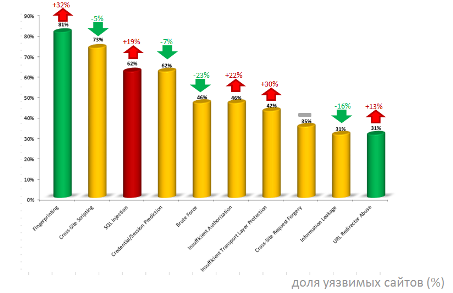

–Ю–і–љ–∞ –Є–Ј –љ–∞–Є–±–Њ–ї–µ–µ —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ–µ–љ–љ—Л—Е —Г—П–Ј–≤–Є–Љ–Њ—Б—В–µ–є –љ–∞–Ј—Л–≤–∞–µ—В—Б—П Cross Site Scripting (XSS, ¬Ђ–Љ–µ–ґ—Б–∞–є—В–Њ–≤—Л–є —Б–Ї—А–Є–њ—В–Є–љ–≥¬ї) –Є –Њ—В–љ–Њ—Б–Є—В—Б—П –Ї —А–∞–Ј—А—П–і—Г —Б—А–µ–і–љ–µ–є –Њ–њ–∞—Б–љ–Њ—Б—В–Є. –Ґ–µ—Е–љ–Њ–ї–Њ–≥–Є—П –Ј–∞–Ї–ї—О—З–∞–µ—В—Б—П –≤–Њ –≤–љ–µ–і—А–µ–љ–Є–Є –≤ –≤–µ–±-—Б—В—А–∞–љ–Є—Ж—Г –≤—А–µ–і–Њ–љ–Њ—Б–љ–Њ–≥–Њ –Ї–Њ–і–∞, –Ї–Њ—В–Њ—А—Л–є –±—Г–і–µ—В –≤—Л–њ–Њ–ї–љ–µ–љ –љ–∞ –Ї–Њ–Љ–њ—М—О—В–µ—А–µ –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї—П –њ—А–Є –Њ—В–Ї—А—Л—В–Є–Є –Є–Љ —Н—В–Њ–є —Б—В—А–∞–љ–Є—Ж—Л. –Т —Н—В–Њ–Љ —Б–ї—Г—З–∞–µ –ґ–µ—А—В–≤–µ –њ—А–Є—Е–Њ–і–Є—В —Б—Д–Њ—А–Љ–Є—А–Њ–≤–∞–љ–љ–∞—П –Ј–ї–Њ—Г–Љ—Л—И–ї–µ–љ–љ–Є–Ї–Њ–Љ —Б—Б—Л–ї–Ї–∞, –њ—А–Є –њ–µ—А–µ—Е–Њ–і–µ –њ–Њ –Ї–Њ—В–Њ—А–Њ–є –Ј–∞–њ—Г—Б–Ї–∞–µ—В—Б—П –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л–є –Ї–Њ–і. –Ґ–∞–Ї–Є–Љ —А–Є—Б–Ї–∞–Љ –њ–Њ–і–≤–µ—А–ґ–µ–љ—Л 72% —Б–∞–є—В–Њ–≤, —З—В–Њ –љ–µ—Б–Ї–Њ–ї—М–Ї–Њ –Љ–µ–љ—М—И–µ –њ–Њ–Ї–∞–Ј–∞—В–µ–ї—П 2013 –≥. (78%).

–Э–∞–Є–±–Њ–ї—М—И—Г—О –Њ–±–µ—Б–њ–Њ–Ї–Њ–µ–љ–љ–Њ—Б—В—М –≤—Л–Ј—Л–≤–∞—О—В –∞—В–∞–Ї–Є —Б –≤–љ–µ–і—А–µ–љ–Є–µ–Љ SQL-–Ї–Њ–і–∞, –Ї–Њ—В–Њ—А—Л–µ –њ–Њ–Ј–≤–Њ–ї—П—О—В –љ–∞–њ–∞–і–∞—О—Й–µ–Љ—Г –≤—Л–њ–Њ–ї–љ–Є—В—М –њ—А–Њ–Є–Ј–≤–Њ–ї—М–љ—Л–є –Ј–∞–њ—А–Њ—Б –Ї –±–∞–Ј–µ –і–∞–љ–љ—Л—Е (–њ—А–Њ—З–Є—В–∞—В—М, —Г–і–∞–ї–Є—В—М, –Є–Ј–Љ–µ–љ–Є—В—М –Є–ї–Є –і–Њ–±–∞–≤–Є—В—М –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—О). –Ґ–∞–Ї–Њ–є –Њ–њ–∞—Б–љ–Њ—Б—В–Є –њ–Њ–і–≤–µ—А–ґ–µ–љ—Л 62% –≤–µ–±-—А–µ—Б—Г—А—Б–Њ–≤, —З—В–Њ –љ–∞ 19% –±–Њ–ї—М—И–µ, —З–µ–Љ –≤ –њ—А–µ–і—Л–і—Г—Й–µ–Љ –≥–Њ–і—Г. –Т –і–µ—Б—П—В–Ї–µ –љ–∞–Є–±–Њ–ї–µ–µ —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ–µ–љ–љ—Л—Е —Г—П–Ј–≤–Є–Љ–Њ—Б—В–µ–є —Н—В–Њ –µ–і–Є–љ—Б—В–≤–µ–љ–љ–∞—П –њ—А–Њ–±–ї–µ–Љ–∞, –Є–Љ–µ—О—Й–∞—П –Њ—В–Љ–µ—В–Ї—Г ¬Ђ–Ї—А–Є—В–Є—З–µ—Б–Ї–∞—П¬ї. –Т—В–Њ—А–∞—П –њ–Њ –њ–Њ–њ—Г–ї—П—А–љ–Њ—Б—В–Є –Ї—А–Є—В–Є—З–µ—Б–Ї–∞—П —Г—П–Ј–≤–Є–Љ–Њ—Б—В—М XML External Entities (XXE) –≤ —Н—В–Њ–Љ –≥–Њ–і—Г –љ–µ –њ–Њ–њ–∞–ї–∞ –≤ –і–µ—Б—П—В–Ї—Г –Ј–∞ —Б—З–µ—В —А–Њ—Б—В–∞ –њ—А–Њ–±–ї–µ–Љ —Б –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В—М—О –њ–Њ –і—А—Г–≥–Є–Љ –љ–∞–њ—А–∞–≤–ї–µ–љ–Є—П–Љ. –£—П–Ј–≤–Є–Љ–Њ—Б—В–Є XXE –≤ 2014 –≥. –±—Л–ї–Є –Њ–±–љ–∞—А—Г–ґ–µ–љ—Л –≤ 18% —Б–∞–є—В–Њ–≤. –Ф–∞–љ–љ—Л–є —Б–њ–Њ—Б–Њ–± –њ–Њ–Ј–≤–Њ–ї—П–µ—В –Ј–ї–Њ—Г–Љ—Л—И–ї–µ–љ–љ–Є–Ї–∞–Љ –њ–Њ–ї—Г—З–Є—В—М –і–Њ—Б—В—Г–њ –Ї –Ј–∞—Й–Є—Й–µ–љ–љ—Л–Љ —Д–∞–є–ї–∞–Љ –Ј–∞ —Б—З–µ—В —Г—П–Ј–≤–Є–Љ–Њ—Б—В–µ–є –≤ —П–Ј—Л–Ї–µ XML.

–†–∞—Б–њ—А–Њ—Б—В—А–∞–љ–µ–љ–љ—Л–µ –≤ 2014 –≥. —Г—П–Ј–≤–Є–Љ–Њ—Б—В–Є

–Ш—Б—В–Њ—З–љ–Є–Ї: Positive Technologies, 2014

–°–ї–µ–і—Г–µ—В –Њ—В–Љ–µ—В–Є—В—М, —З—В–Њ –і–∞–ґ–µ —Г—П–Ј–≤–Є–Љ–Њ—Б—В–Є –љ–µ —Б–∞–Љ–Њ–≥–Њ –≤—Л—Б–Њ–Ї–Њ–≥–Њ —Г—А–Њ–≤–љ—П –≤ –Ї–Њ–Љ–±–Є–љ–∞—Ж–Є–Є –Љ–Њ–≥—Г—В –љ–Њ—Б–Є—В—М –Ї—А–Є—В–Є—З–µ—Б–Ї–Є–є —Е–∞—А–∞–Ї—В–µ—А. ¬Ђ–Т –љ–∞—И–µ–є –њ—А–∞–Ї—В–Є–Ї–µ –±—Л–ї —Б–ї—Г—З–∞–є, –Ї–Њ–≥–і–∞ –Ј–ї–Њ—Г–Љ—Л—И–ї–µ–љ–љ–Є–Ї–Є –≤–Њ—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–ї–Є—Б—М —Г—П–Ј–≤–Є–Љ–Њ—Б—В—М—О –Ї–ї–∞—Б—Б–∞ XSS –і–ї—П —А–∞—Б—Б—Л–ї–Ї–Є —Б—Б—Л–ї–Њ–Ї –Ї–ї–Є–µ–љ—В–∞–Љ —Б–Є—Б—В–µ–Љ—Л –Ф–С–Ю –Њ–і–љ–Њ–≥–Њ –±–∞–љ–Ї–∞. –Т —Н—В–Њ–Љ –ґ–µ —Г—З—А–µ–ґ–і–µ–љ–Є–Є –±—Л–ї–∞ –Њ–±–љ–∞—А—Г–ґ–µ–љ–∞ –Њ—И–Є–±–Ї–∞ –њ—А–Є –∞–≤—В–Њ—А–Є–Ј–∞—Ж–Є–Є, –Є–Ј-–Ј–∞ –Ї–Њ—В–Њ—А–Њ–є –і–ї—П –њ–Њ–і—В–≤–µ—А–ґ–і–µ–љ–Є—П –Њ–њ–µ—А–∞—Ж–Є–Є –љ–µ –Њ–±—П–Ј–∞—В–µ–ї—М–љ–Њ –±—Л–ї–Њ –Њ—В–њ—А–∞–≤–ї—П—В—М —Б–Њ–Њ–±—Й–µ–љ–Є–µ —Б SMS-–Ї–Њ–і–Њ–Љ. –Т —А–µ–Ј—Г–ї—М—В–∞—В–µ —Е–∞–Ї–µ—А—Л —Б–Љ–Њ–≥–ї–Є —Б—Д–Њ—А–Љ–Є—А–Њ–≤–∞—В—М —Б—Б—Л–ї–Ї—Г, –њ—А–Є –њ–µ—А–µ—Е–Њ–і–µ –њ–Њ –Ї–Њ—В–Њ—А–Њ–є —Б–Њ —Б—З–µ—В–∞ –ґ–µ—А—В–≤—Л –∞–≤—В–Њ–Љ–∞—В–Є—З–µ—Б–Ї–Є —Б–њ–Є—Б—Л–≤–∞–ї–Є—Б—М —Б—А–µ–і—Б—В–≤–∞¬ї, вАУ —А–∞—Б—Б–Ї–∞–Ј–∞–ї–∞ —А—Г–Ї–Њ–≤–Њ–і–Є—В–µ–ї—М –∞–љ–∞–ї–Є—В–Є—З–µ—Б–Ї–Њ–≥–Њ –Њ—В–і–µ–ї–∞ Positive Technologies –Х–≤–≥–µ–љ–Є—П –Я–Њ—Ж–µ–ї—Г–µ–≤—Б–Ї–∞—П.

–Ъ—В–Њ —Г—П–Ј–≤–Є–Љ –≤ –њ–µ—А–≤—Г—О –Њ—З–µ—А–µ–і—М?

–Т –Њ–±–µ—Б–њ–µ—З–µ–љ–Є–Є –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є –њ—А–Є–ї–Њ–ґ–µ–љ–Є–є –Ј–∞–Є–љ—В–µ—А–µ—Б–Њ–≤–∞–љ—Л –≤—Б–µ –≤–ї–∞–і–µ–ї—М—Ж—Л –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Њ–љ–љ—Л—Е —Б–Є—Б—В–µ–Љ, –Њ–і–љ–∞–Ї–Њ –Љ–Њ–ґ–љ–Њ –≤—Л–і–µ–ї–Є—В—М –љ–µ—Б–Ї–Њ–ї—М–Ї–Њ –≥—А—Г–њ–њ –Ј–∞–Ї–∞–Ј—З–Є–Ї–Њ–≤, –і–ї—П –Ї–Њ—В–Њ—А—Л—Е —Н—В–∞ —В–µ–Љ–∞ –Њ—Б–Њ–±–µ–љ–љ–Њ –∞–Ї—В—Г–∞–ї—М–љ–∞. –Я—А–µ–ґ–і–µ –≤—Б–µ–≥–Њ —Н—В–Њ –±–∞–љ–Ї–Њ–≤—Б–Ї–Є–є —Б–µ–Ї—В–Њ—А, –Ї–Њ—В–Њ—А–Њ–Љ—Г –љ–µ–Њ–±—Е–Њ–і–Є–Љ–Њ –Ј–∞—Й–Є—В–Є—В—М —Д–Є–љ–∞–љ—Б–Њ–≤—Л–µ –і–∞–љ–љ—Л–µ –Ї–ї–Є–µ–љ—В—Л –Є –Њ–±–µ—Б–њ–µ—З–Є—В—М –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В—М –Њ–љ–ї–∞–є–љ —В—А–∞–љ–Ј–∞–Ї—Ж–Є–є. –§–Є–љ–∞–љ—Б–Њ–≤—Л–µ –Ї–Њ–Љ–њ–∞–љ–Є–Є —Е–Њ—А–Њ—И–Њ –Њ—Б–Њ–Ј–љ–∞—О—В –Њ–њ–∞—Б–љ–Њ—Б—В—М, –љ–Њ –Њ–±–µ—Б–њ–µ—З–Є—В—М –љ–∞–і–µ–ґ–љ—Г—О –Ј–∞—Й–Є—В—Г —Г–і–∞–µ—В—Б—П –і–∞–ї–µ–Ї–Њ –љ–µ –≤—Б–µ–≥–і–∞. –°–Њ–≥–ї–∞—Б–љ–Њ –і–∞–љ–љ—Л–Љ –њ–µ–љ-—В–µ—Б—В–Њ–≤ Positive Technologies, –і–Њ–ї—П —Д–Є–љ–∞–љ—Б–Њ–≤—Л—Е —Б–Є—Б—В–µ–Љ —Б –Ї—А–Є—В–Є—З–µ—Б–Ї–Є–Љ–Є —Г—П–Ј–≤–Є–Љ–Њ—Б—В—П–Љ–Є –і–Њ—Б—В–Є–≥–∞–µ—В 67%, –µ—Й–µ –≤ 30% –љ–∞–є–і–µ–љ—Л –Њ—И–Є–±–Ї–Є –≤ –Ї–Њ–і–µ —Б—А–µ–і–љ–µ–≥–Њ —Г—А–Њ–≤–љ—П —А–Є—Б–Ї–∞.

–Т—В–Њ—А–∞—П –≥—А—Г–њ–њ–∞ —Г—З—А–µ–ґ–і–µ–љ–Є–є, –њ–Њ–і–≤–µ—А–≥–∞—О—Й–Є—Е—Б—П –Њ–њ–∞—Б–љ–Њ—Б—В–Є, –Њ—В–љ–Њ—Б–Є—В—Б—П –Ї –≥–Њ—Б—Б–µ–Ї—В–Њ—А—Г. –°—В–∞—В–Є—Б—В–Є–Ї–∞ –њ–Њ —Н—В–Њ–Љ—Г –љ–∞–њ—А–∞–≤–ї–µ–љ–Є—О –љ–µ —Б—В–Њ–ї—М —Г–і—А—Г—З–∞—О—Й–∞—П, –љ–Њ —Н—В–Њ —Б–≤—П–Ј–∞–љ–Њ —Б —В–µ–Љ, —З—В–Њ —З–Є–љ–Њ–≤–љ–Є–Ї–Є –њ—А–Є–≤–ї–µ–Ї–∞—О—В —Б–њ–µ—Ж–Є–∞–ї–Є—Б—В–Њ–≤ –њ–Њ –Ш–С —В–Њ–ї—М–Ї–Њ –≤ —Б–∞–Љ–Њ–Љ –Ї—А–∞–є–љ–µ–Љ —Б–ї—Г—З–∞–µ, –Ї–Њ–≥–і–∞ —А–µ—З—М –Є–і–µ—В –Њ –њ—А–Њ–µ–Ї—В–µ —Д–µ–і–µ—А–∞–ї—М–љ–Њ–≥–Њ –Љ–∞—Б—И—В–∞–±–∞, –Ї–Њ—В–Њ—А—Л–є ¬Ђ–≤—Л—Б—В—А–µ–ї–Є—В¬ї –љ–∞ –≤—Б—О —Б—В—А–∞–љ—Г, –љ–∞–њ—А–Є–Љ–µ—А, —Б–Є—Б—В–µ–Љ—Л –Ю–ї–Є–Љ–њ–Є–∞–і—Л –Є–ї–Є –Х–У–≠. ¬Ђ–Ъ —Б–Њ–ґ–∞–ї–µ–љ–Є—О, –Ј–∞–Ї–Њ–љ–Њ–і–∞—В–µ–ї—М–љ–Њ –љ–µ –Ј–∞–Ї—А–µ–њ–ї–µ–љ–Њ —В—А–µ–±–Њ–≤–∞–љ–Є–є –Ї –њ—А–µ–і–њ—А–Є—П—В–Є—П–Љ –≥–Њ—Б—Б–µ–Ї—В–Њ—А–∞ –њ–Њ –њ—А–Њ–≤–µ—А–Ї–µ –њ—А–Є–ї–Њ–ґ–µ–љ–Є–є —Б –њ—А–Є–≤–ї–µ—З–µ–љ–Є–µ–Љ –Ш–С-—Б–њ–µ—Ж–Є–∞–ї–Є—Б—В–Њ–≤¬ї, вАУ —А–∞—Б—Б–Ї–∞–Ј–∞–ї–∞ –Х–≤–≥–µ–љ–Є—П –Я–Њ—Ж–µ–ї—Г–µ–≤—Б–Ї–∞—П.

–Т —В—А–µ—В—М—О –≥—А—Г–њ–њ—Г —А–Є—Б–Ї–∞ –њ–Њ–њ–∞–і–∞—О—В –њ—А–µ–і–њ—А–Є—П—В–Є—П —В–Њ–њ–ї–Є–≤–љ–Њ-—Н–љ–µ—А–≥–µ—В–Є—З–µ—Б–Ї–Њ–≥–Њ —Б–µ–Ї—В–Њ—А–∞. –° –Њ–і–љ–Њ–є —Б—В–Њ—А–Њ–љ—Л, —Б–Є—Б—В–µ–Љ—Л —В–∞–Ї–Є—Е –Ї–Њ–Љ–њ–∞–љ–Є–є –љ–Њ—Б—П—В –Є–љ—Д–Њ—А–Љ–∞—В–Є–≤–љ—Л–є —Е–∞—А–∞–Ї—В–µ—А, –≤—Б–µ –≤–∞–ґ–љ—Л–µ –≤–Ј–∞–Є–Љ–Њ–і–µ–є—Б—В–≤–Є—П —Б –Ї–ї–Є–µ–љ—В–∞–Љ–Є –Є –њ–∞—А—В–љ–µ—А–∞–Љ–Є –њ—А–Њ–Є—Б—Е–Њ–і—П—В –≤ —А–µ–ґ–Є–Љ–µ –Њ—Д–ї–∞–є–љ. –Ю–і–љ–∞–Ї–Њ —Б–Є—В—Г–∞—Ж–Є—П –Љ–µ–љ—П–µ—В—Б—П, –Є —З–∞—Б—В–Њ –≤ –Є–љ—В–µ—А–љ–µ—В–µ –њ—Г–±–ї–Є–Ї—Г–µ—В—Б—П –≤–∞–ґ–љ–∞—П –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—П –Њ –њ–Њ—Б—В–∞–≤—Й–Є–Ї–∞—Е –Є –Ї–ї–Є–µ–љ—В–∞—Е, –Њ–±—А–∞–±–∞—В—Л–≤–∞–µ–Љ–∞—П –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П–Љ–Є –Ї–ї–∞—Б—Б–∞ SRM (Supplier relationship management) –Є–ї–Є CRM.

–Ъ—А–Њ–Љ–µ —В–Њ–≥–Њ, –њ—А–Є–Љ–µ—А–љ–Њ –≤ 30% —Б–ї—Г—З–∞–µ–≤ —З–µ—А–µ–Ј –≤–µ–±-—Б–∞–є—В –Љ–Њ–ґ–љ–Њ –њ—А–Њ–љ–Є–Ї–љ—Г—В—М –≤–Њ –≤–љ—Г—В—А–µ–љ–љ—О—О —Б–µ—В—М –њ—А–µ–і–њ—А–Є—П—В–Є—П –Є –њ–Њ–ї—Г—З–Є—В—М –і–Њ—Б—В—Г–њ –Ї –Р–°–£ –Ґ–Я вАУ —Б—А–µ–і—Б—В–≤–∞–Љ –∞–≤—В–Њ–Љ–∞—В–Є–Ј–∞—Ж–Є–Є —Г–њ—А–∞–≤–ї–µ–љ–Є—П —В–µ—Е–љ–Њ–ї–Њ–≥–Є—З–µ—Б–Ї–Є–Љ –Њ–±–Њ—А—Г–і–Њ–≤–∞–љ–Є–µ–Љ –љ–∞ –њ—А–Њ–Љ—Л—И–ї–µ–љ–љ—Л—Е –њ—А–µ–і–њ—А–Є—П—В–Є—П—Е.

–Ю–і–љ–Њ–є –Є–Ј –љ–Њ–≤—Л—Е —В–µ–љ–і–µ–љ—Ж–Є–є, –њ–Њ–і—Б—В–µ–≥–Є–≤–∞—О—Й–Є—Е —В–µ–Љ—Г –Ш–С –≤ –≥–Њ—Б—Б–µ–Ї—В–Њ—А–µ, –±–∞–љ–Ї–Њ–≤—Б–Ї–Њ–є —Б—Д–µ—А–µ –Є –Ґ–≠–Ъ, —П–≤–ї—П–µ—В—Б—П –њ—А–Њ–±–ї–µ–Љ–∞ –Є–Љ–њ–Њ—А—В–Њ–Ј–∞–Љ–µ—Й–µ–љ–Є—П. –°–Є—Б—В–µ–Љ–љ–Њ–µ –Я–Ю –Є –∞–њ–њ–∞—А–∞—В–љ–∞—П —З–∞—Б—В—М –њ–µ—А–µ–≤–Њ–і—П—В—Б—П –≤ —А–∞–Ј—А—П–і –љ–µ–і–Њ–≤–µ—А–µ–љ–љ—Л—Е –њ—А–Њ–і—Г–Ї—В–Њ–≤, –≥–і–µ –њ—А–Њ–Є–Ј–≤–Њ–і–Є—В–µ–ї—М –Љ–Њ–≥ –Њ—Б—В–∞–≤–Є—В—М –љ–µ–Ј–∞–і–µ–Ї–ї–∞—А–Є—А–Њ–≤–∞–љ–љ—Л–µ –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ—Б—В–Є –і–ї—П –њ—А–Њ–≤–µ–і–µ–љ–Є—П –∞—В–∞–Ї. –Я—А–Є —Н—В–Њ–Љ –љ–∞ —А—Л–љ–Ї–µ –љ–µ –њ—А–µ–і—Б—В–∞–≤–ї–µ–љ–Њ —А–Њ—Б—Б–Є–є—Б–Ї–Є—Е –∞–љ–∞–ї–Њ–≥–Њ–≤ ¬Ђ–ґ–µ–ї–µ–Ј–∞¬ї, –∞ –≤ –љ–µ–Ї–Њ—В–Њ—А—Л—Е —Б–ї—Г—З–∞—П—Е –Є —Б–Є—Б—В–µ–Љ–љ—Л—Е –њ—А–Њ–≥—А–∞–Љ–Љ. –Ґ–∞–Ї–Є–Љ –Њ–±—А–∞–Ј–Њ–Љ, –њ–µ—А–µ–і —Б–њ–µ—Ж–Є–∞–ї–Є—Б—В–∞–Љ–Є –њ–Њ –Ш–С –≤–Њ–Ј–љ–Є–Ї–∞–µ—В –њ—А–Њ–±–ї–µ–Љ–∞, –Ї–∞–Ї —Б–Њ–±—А–∞—В—М –Ј–∞—Й–Є—Й–µ–љ–љ—Г—О —Б–Є—Б—В–µ–Љ—Г –Є–Ј –љ–µ–±–µ–Ј–Њ–њ–∞—Б–љ—Л—Е —Н–ї–µ–Љ–µ–љ—В–Њ–≤?

–Э—Г–ґ–љ–Њ –і–µ–є—Б—В–≤–Њ–≤–∞—В—М –љ–∞ –Њ–њ–µ—А–µ–ґ–µ–љ–Є–µ

–У–ї–∞–≤–љ–Њ–µ –њ—А–∞–≤–Є–ї–Њ, –Ї–Њ—В–Њ—А–Њ–µ –љ—Г–ґ–љ–Њ –Ј–∞–њ–Њ–Љ–љ–Є—В—М –њ—А–µ–і—Б—В–∞–≤–Є—В–µ–ї—П–Љ –±–Є–Ј–љ–µ—Б–∞, —Н—В–Њ —В–Њ, —З—В–Њ –і–µ—И–µ–≤–ї–µ ¬Ђ–Љ—Л—В—М —А—Г–Ї–Є, –∞ –љ–µ –і–µ–ї–∞—В—М –њ—А–Є–≤–Є–≤–Ї–Є¬ї, —Г–≤–µ—А–µ–љ—Л —Б–њ–µ—Ж–Є–∞–ї–Є—Б—В—Л –њ–Њ –Ш–С: ¬Ђ–£—П–Ј–≤–Є–Љ–Њ—Б—В–Є, –Њ–±–љ–∞—А—Г–ґ–µ–љ–љ—Л–µ –≤ –њ—А–Њ—Ж–µ—Б—Б–µ —Н–Ї—Б–њ–ї—Г–∞—В–∞—Ж–Є–Є –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П, –Њ–±–Њ–є–і—Г—В—Б—П –≤ —Б–Њ—В–љ–Є –Є —В—Л—Б—П—З–Є —А–∞–Ј –і–Њ—А–Њ–ґ–µ, —З–µ–Љ —Г—П–Ј–≤–Є–Љ–Њ—Б—В–Є, –≤—Л—П–≤–ї–µ–љ–љ—Л–µ –љ–∞ —Н—В–∞–њ–µ —А–∞–Ј—А–∞–±–Њ—В–Ї–Є¬ї, вАУ –Њ—В–Љ–µ—В–Є–ї –Ј–∞–Љ–µ—Б—В–Є—В–µ–ї—М –≥–µ–љ–µ—А–∞–ї—М–љ–Њ–≥–Њ –і–Є—А–µ–Ї—В–Њ—А–∞ –Ї–Њ–Љ–њ–∞–љ–Є–Є Positive Technologies –°–µ—А–≥–µ–є –У–Њ—А–і–µ–є—З–Є–Ї. –Т –њ—А–Є–Љ–µ—А –Њ–љ –њ—А–Є–≤–µ–ї –љ–µ–і–∞–≤–љ–Њ –≤—Л—П–≤–ї–µ–љ–љ—Г—О —Г—П–Ј–≤–Є–Љ–Њ—Б—В—М ShellShock –≤ Linux, –Ї–Њ—В–Њ—А–∞—П –±—Л–ї–∞ –Ј–∞–ї–Њ–ґ–µ–љ–∞ –≤ –њ—А–Њ–≥—А–∞–Љ–Љ–љ–Њ–Љ –Ї–Њ–і–µ –Љ–љ–Њ–≥–Њ –ї–µ—В –љ–∞–Ј–∞–і, –љ–Њ —Б—В–∞–ї–∞ –і–Њ—Б—В–Њ—П–љ–Є–µ–Љ –Њ–±—Й–µ—Б—В–≤–µ–љ–љ–Њ—Б—В–Є —В–Њ–ї—М–Ї–Њ —Б–µ–є—З–∞—Б. –Т —А–µ–Ј—Г–ї—М—В–∞—В–µ –њ–Њ–і —Г–і–∞—А–Њ–Љ –Њ–Ї–∞–Ј–∞–ї–Њ—Б—М –Њ–≥—А–Њ–Љ–љ–Њ–µ –Ї–Њ–ї–Є—З–µ—Б—В–≤–Њ —Б–Є—Б—В–µ–Љ: –≤–µ–±-—Б–µ—А–≤–µ—А—Л, —Б–Є—Б—В–µ–Љ—Л —Б–±–Њ—А–Ї–Є, –Љ–Њ–±–Є–ї—М–љ—Л–µ –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П, –і–µ—Б–Ї—В–Њ–њ—Л. ¬Ђ–°–µ–є—З–∞—Б –≤—Б–µ –Ш–Ґ-—Б–Њ–Њ–±—Й–µ—Б—В–≤–Њ –≤—Л–љ—Г–ґ–і–µ–љ–Њ –Ј–∞—В—Л–Ї–∞—В—М —Н—В—Г –і—Л—А—Г, –∞ —Б–і–µ–ї–∞—В—М —Н—В–Њ –Њ—З–µ–љ—М —Б–ї–Њ–ґ–љ–Њ: –њ—А–µ–і—Б—В–∞–≤—М—В–µ —Б–µ–±–µ, –Ї–∞–Ї–Є—Е —Г—Б–Є–ї–Є–є –њ–Њ—В—А–µ–±—Г–µ—В –њ–µ—А–µ–Ј–∞–≥—А—Г–Ј–Є—В—М –Њ–±–ї–∞—З–љ—Г—О –њ–ї–∞—В—Д–Њ—А–Љ—Г, —Г –Ї–Њ—В–Њ—А–Њ–є –Љ–Є–ї–ї–Є–Њ–љ—Л –Ї–ї–Є–µ–љ—В–Њ–≤¬ї, вАУ —А–∞—Б—Б–Ї–∞–Ј–∞–ї –°–µ—А–≥–µ–є –У–Њ—А–і–µ–є—З–Є–Ї.

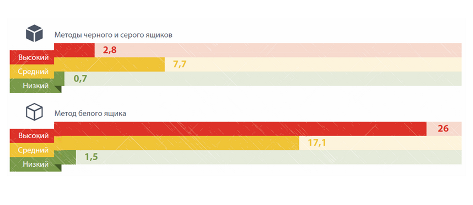

–Т –њ—А–µ–≤–µ–љ—В–Є–≤–љ—Л—Е —Ж–µ–ї—П—Е –Љ–Њ–ґ–љ–Њ –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М —Б—А–µ–і—Б—В–≤–∞ —В–µ—Б—В–Є—А–Њ–≤–∞–љ–Є—П —Г—П–Ј–≤–Є–Љ–Њ—Б—В–µ–є, –њ–Њ–Ј–≤–Њ–ї—П—О—Й–Є–µ –Ј–∞–±–ї–∞–≥–Њ–≤—А–µ–Љ–µ–љ–љ–Њ –≤—Л—П–≤–Є—В—М ¬Ђ–і—Л—А—Л¬ї, –Ї–Њ—В–Њ—А—Л–µ –Љ–Њ–≥—Г—В –±—Л—В—М –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–љ—Л —Е–∞–Ї–µ—А–∞–Љ–Є. –Э–∞ –і–∞–љ–љ—Л–є –Љ–Њ–Љ–µ–љ—В –љ–∞ —А—Л–љ–Ї–µ –њ—А–µ–і—Б—В–∞–≤–ї–µ–љ –Њ–≥—А–Њ–Љ–љ—Л–є –∞—Б—Б–Њ—А—В–Є–Љ–µ–љ—В –њ—А–Њ–і—Г–Ї—В–Њ–≤ —В–µ—Б—В–Є—А–Њ–≤–∞–љ–Є—П. –° —В–µ—Е–љ–Є—З–µ—Б–Ї–Њ–є —В–Њ—З–Ї–Є –Ј—А–µ–љ–Є—П –µ—Б—В—М –і–≤–µ –Ї–ї–∞—Б—Б–Є—Д–Є–Ї–∞—Ж–Є–Є —В–∞–Ї–Є—Е —А–µ—И–µ–љ–Є–є. –Т–Њ-–њ–µ—А–≤—Л—Е, —Н—В–Њ –і–µ–ї–µ–љ–Є–µ –њ–Њ ¬Ђ—Ж–≤–µ—В—Г¬ї —П—Й–Є–Ї–∞: –≤ —Б–ї—Г—З–∞–µ —Б —В–∞–Ї –љ–∞–Ј—Л–≤–∞–µ–Љ—Л–Љ ¬Ђ—З–µ—А–љ—Л–Љ —П—Й–Є–Ї–Њ–Љ¬ї –∞–љ–∞–ї–Є–Ј –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П –њ—А–Њ–Є–Ј–≤–Њ–і–Є—В—Б—П –±–µ–Ј –і–Њ—Б—В—Г–њ–∞ –Ї –Є—Б—Е–Њ–і–љ–Њ–Љ—Г –Ї–Њ–і—Г –љ–∞ —Б–µ—А–≤–µ—А–µ, –∞ ¬Ђ–±–µ–ї—Л–є —П—Й–Є–Ї¬ї –њ—А–µ–і–њ–Њ–ї–∞–≥–∞–µ—В —В–∞–Ї–Њ–є –і–Њ—Б—В—Г–њ. –Т—В–Њ—А–∞—П –≥—А–∞–і–∞—Ж–Є—П –њ—А–Є–≤—П–Ј–∞–љ–∞ –Ї –Ј–∞–њ—Г—Б–Ї—Г –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П: —Б—В–∞—В–Є—З–µ—Б–Ї–Є–є –∞–љ–∞–ї–Є–Ј –њ–Њ–і—А–∞–Ј—Г–Љ–µ–≤–∞–µ—В —А–∞–±–Њ—В—Г —Б –Ї–Њ–і–Њ–Љ –±–µ–Ј –Ј–∞–њ—Г—Б–Ї–∞ –њ—А–Њ–≥—А–∞–Љ–Љ—Л, –∞ –њ—А–Є –і–Є–љ–∞–Љ–Є—З–µ—Б–Ї–Њ–Љ –∞–љ–∞–ї–Є–Ј–µ –њ—А–Њ—Е–Њ–і–Є—В —В–µ—Б—В–Є—А–Њ–≤–∞–љ–Є–µ –≤ ¬Ђ–±–Њ–µ–≤—Л—Е —Г—Б–ї–Њ–≤–Є—П—Е¬ї.

–Ъ–∞–Ї–Њ–µ –Ї–Њ–ї–Є—З–µ—Б—В–≤–Њ —Г—П–Ј–≤–Є–Љ–Њ—Б—В–µ–є –њ–Њ–Ј–≤–Њ–ї—П–µ—В –≤—Л—П–≤–Є—В—М –Љ–µ—В–Њ–і—Л —З–µ—А–љ–Њ–≥–Њ –Є –±–µ–ї–Њ–≥–Њ —П—Й–Є–Ї–∞?

–Ш—Б—В–Њ—З–љ–Є–Ї: Positive Technologies, 2014

–Э–∞ –њ—А–∞–Ї—В–Є–Ї–µ —Б—Г—Й–µ—Б—В–≤—Г–µ—В —В—А–Є –Ї–Њ–Љ–±–Є–љ–∞—Ж–Є–Є —Н—В–Є—Е –њ–Њ–і—Е–Њ–і–Њ–≤. –Т–Њ-–њ–µ—А–≤—Л—Е, —Н—В–Њ DAST вАУ –і–Є–љ–∞–Љ–Є—З–µ—Б–Ї–Є–є –∞–љ–∞–ї–Є–Ј –±–µ–Ј –і–Њ—Б—В—Г–њ–∞ –Ї –Є—Б—Е–Њ–і–љ–Њ–Љ—Г –Ї–Њ–і—Г, –Ї–Њ—В–Њ—А—Л–є –Є—Б–њ–Њ–ї—М–Ј—Г–µ—В—Б—П –њ—А–Є —А–∞–Ј—А–∞–±–Њ—В–Ї–µ –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П. –Т —Б–Є—Б—В–µ–Љ—Г –њ–Њ–і–∞—О—В—Б—П ¬Ђ–њ–ї–Њ—Е–Є–µ¬ї –і–∞–љ–љ—Л–µ, –∞ –і–∞–ї—М—И–µ —Б–њ–µ—Ж–Є–∞–ї–Є—Б—В—Л —Б–Љ–Њ—В—А—П—В –љ–∞ –µ–µ —А–µ–∞–Ї—Ж–Є—О. –Ш—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М —В–∞–Ї–Њ–є –њ–Њ–і—Е–Њ–і –љ–∞ —А–∞–±–Њ—В–∞—О—Й–µ–Љ –њ—А–Є–ї–Њ–ґ–µ–љ–Є–Є –љ–µ–ї—М–Ј—П, —В–∞–Ї –Ї–∞–Ї —Н—В–Њ –њ—А–Є–≤–µ–і–µ—В –Ї –Њ—В–Ї–∞–Ј—Г —Б–µ—А–≤–Є—Б–∞ —Г –Љ–љ–Њ–ґ–µ—Б—В–≤–∞ –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї–µ–є. –Т—В–Њ—А–Њ–є –≤–∞—А–Є–∞–љ—В –љ–∞–Ј—Л–≤–∞–µ—В—Б—П SAST вАУ –Њ–љ –њ—А–µ–і–њ–Њ–ї–∞–≥–∞–µ—В –њ—А–Њ–≤–µ–і–µ–љ–Є–µ —Б—В–∞—В–Є—Б—В–Є—З–µ—Б–Ї–Њ–≥–Њ –∞–љ–∞–ї–Є–Ј–∞ –Є—Б—Е–Њ–і–љ–Њ–≥–Њ –Ї–Њ–і–∞ –љ–∞ —Б—В–∞–і–Є–Є —Н–Ї—Б–њ–ї—Г–∞—В–∞—Ж–Є–Є –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П. –Ь–Є–љ—Г—Б —Н—В–Њ–≥–Њ —Б–њ–Њ—Б–Њ–±–∞ –Ј–∞–Ї–ї—О—З–∞–µ—В—Б—П –≤ —В–Њ–Љ, —З—В–Њ –і–∞–ґ–µ —В–µ–Њ—А–µ—В–Є—З–µ—Б–Ї–Є –≤—Л—П–≤–Є—В—М –≤—Б–µ —Г—П–Ј–≤–Є–Љ–Њ—Б—В–Є –Њ–і–љ–Њ–є —Б–Є—Б—В–µ–Љ—Л —Б –њ–Њ–Љ–Њ—Й—М—О –і—А—Г–≥–Њ–є –љ–µ–ї—М–Ј—П.

DAST –Є SAST –њ–Њ–Ј–≤–Њ–ї—П—О—В –≤—Л—П–≤–Є—В—М —А–∞–Ј–љ—Л–µ –≥—А—Г–њ–њ—Л —Г—П–Ј–≤–Є–Љ–Њ—Б—В–µ–є, –њ–Њ—Н—В–Њ–Љ—Г –њ–Њ—П–≤–Є–ї–∞—Б—М –њ–Њ—В—А–µ–±–љ–Њ—Б—В—М –≤ –Ї–Њ–Љ–±–Є–љ–Є—А–Њ–≤–∞–љ–љ–Њ–Љ –њ–Њ–і—Е–Њ–і–µ, –Ї–Њ—В–Њ—А—Л–є –њ–Њ–ї—Г—З–Є–ї –љ–∞–Ј–≤–∞–љ–Є–µ IAST. –Т —Н—В–Њ–Љ —Б–ї—Г—З–∞–µ –љ—Г–ґ–µ–љ –і–Њ—Б—В—Г–њ –Ї–∞–Ї –Ї –і–µ–є—Б—В–≤—Г—О—Й–µ–Љ—Г –њ—А–Є–ї–Њ–ґ–µ–љ–Є—О, —В–∞–Ї –Є –Ї –Є—Б—Е–Њ–і–љ–Њ–Љ—Г –Ї–Њ–і—Г. –Ъ —Б–Њ–ґ–∞–ї–µ–љ–Є—О, –љ–∞ –њ—А–∞–Ї—В–Є–Ї–µ —В–∞–Ї–Њ–є –≤–∞—А–Є–∞–љ—В —А–µ–∞–ї–Є–Ј–Њ–≤–∞—В—М —Б–ї–Њ–ґ–љ–Њ: ¬Ђ–Я—А–µ–і—Б—В–∞–≤—М—В–µ —Б–Є—Б—В–µ–Љ—Г –Є–љ—В–µ—А–љ–µ—В-–±–∞–љ–Ї–∞, —А–∞–Ј–≤–µ—А–љ—Г—В—Г—О –љ–∞ 30 —Б–µ—А–≤–µ—А–∞—Е. –Ф–ї—П –њ—А–Њ–≤–µ–і–µ–љ–Є—П –і–Є–љ–∞–Љ–Є—З–µ—Б–Ї–Њ–≥–Њ –∞–љ–∞–ї–Є–Ј–∞ –љ—Г–ґ–љ–Њ –љ–∞ 30 –і—А—Г–≥–Є—Е —Б–µ—А–≤–µ—А–∞—Е —А–∞–Ј–≤–µ—А–љ—Г—В—М –∞–љ–∞–ї–Њ–≥–Є—З–љ—Г—О —В–µ—Б—В–Њ–≤—Г—О —Б–Є—Б—В–µ–Љ—Г, –Ї–Њ—В–Њ—А—Г—О –±—Г–і–µ—В –љ–µ —Б—В—А–∞—И–љ–Њ ¬Ђ—Г—А–Њ–љ–Є—В—М¬ї. –Я–Њ–Љ–Є–Љ–Њ —Н—В–Њ–≥–Њ –њ–Њ—В—А–µ–±—Г—О—В—Б—П –Є—Б—Е–Њ–і–љ—Л–µ –Ї–Њ–і—Л. –Ъ—А–Њ–Љ–µ —В–Њ–≥–Њ, –≤–Њ–Ј–љ–Є–Ї–∞—О—В —В–µ—Е–љ–Є—З–µ—Б–Ї–Є–µ —В—А—Г–і–љ–Њ—Б—В–Є –њ—А–Є —Б–Њ–≤–Љ–µ—Й–µ–љ–Є–Є DAST –Є SAST¬ї, вАУ —А–∞—Б—Б–Ї–∞–Ј–∞–ї –°–µ—А–≥–µ–є –У–Њ—А–і–µ–є—З–Є–Ї.

–Ш—Б–Ї—Г—Б—Б—В–≤–µ–љ–љ—Л–є –Є–љ—В–µ–ї–ї–µ–Ї—В –њ—А–Њ—В–Є–≤ –Ї–Є–±–µ—А–∞—В–∞–Ї

–Ґ–µ–Љ –љ–µ –Љ–µ–љ–µ–µ, —Б–њ–µ—Ж–Є–∞–ї–Є—Б—В—Л Positive Technologies –њ—Л—В–∞—О—В—Б—П —А–∞–±–Њ—В–∞—В—М –љ–∞ ¬Ђ–њ–Њ–ї—П–љ–µ¬ї –Ї–Њ–Љ–±–Є–љ–Є—А–Њ–≤–∞–љ–љ—Л—Е —А–µ—И–µ–љ–Є–є. ¬Ђ–Ъ–Њ–ї–Є—З–µ—Б—В–≤–∞ –Ї–Њ–і–∞ –≤ —Б—А–µ–і–љ–µ—Б—В–∞—В–Є—Б—В–Є—З–µ—Б–Ї–Њ–Љ –њ—А–Є–ї–Њ–ґ–µ–љ–Є–Є –њ—А–µ–≤—Л—И–∞–µ—В –Њ–±—К–µ–Љ –Ї–љ–Є–≥–Є ¬Ђ–Т–Њ–є–љ–∞ –Є –Ь–Є—А¬ї, –њ–Њ—Н—В–Њ–Љ—Г –љ–µ–Њ–±—Е–Њ–і–Є–Љ —Г–і–Њ–±–љ—Л–є –Є–љ—Б—В—А—Г–Љ–µ–љ—В вАУ –Ї–љ–Њ–њ–Ї–∞, –њ–Њ—Б–ї–µ –љ–∞–ґ–∞—В–Є—П –Ї–Њ—В–Њ—А–Њ–є –њ—А–Њ–Є–Ј–≤–Њ–і–Є—В—Б—П –∞–љ–∞–ї–Є–Ј –Є –≤—Л–і–∞–µ—В—Б—П —А–µ–Ј—Г–ї—М—В–∞—В –њ–Њ —Г—П–Ј–≤–Є–Љ–Њ—Б—В—П–Љ¬ї, вАУ —А–∞—Б—Б–Ї–∞–Ј–∞–ї –Ф–µ–љ–Є—Б –С–∞—А–∞–љ–Њ–≤, –і–Є—А–µ–Ї—В–Њ—А R&D –њ–Њ –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є –њ—А–Є–ї–Њ–ґ–µ–љ–Є–є Positive Technologies.

–Ъ–Њ–Љ–њ–∞–љ–Є—П –≥–Њ—В–Њ–≤–∞ –њ—А–µ–і–ї–Њ–ґ–Є—В—М –њ—А–Њ–≥—А–∞–Љ–Љ—Г –і–ї—П —В–µ—Б—В–Є—А–Њ–≤–∞–љ–Є—П Application Inspector, –Ї–Њ—В–Њ—А–∞—П –∞–љ–∞–ї–Є–Ј–Є—А—Г–µ—В –Ї–Њ–і –Є –≥–µ–љ–µ—А–Є—А—Г–µ—В ¬Ђ—Н–Ї—Б–њ–ї–Њ–є—В—Л¬ї. ¬Ђ–Ь—Л –љ–µ —В–Њ–ї—М–Ї–Њ —Г–Ї–∞–Ј—Л–≤–∞–µ–Љ, –≤ –Ї–∞–Ї–Њ–є —Б—В—А–Њ—З–Ї–µ –Ї–Њ–і–∞ –µ—Б—В—М —Г—П–Ј–≤–Є–Љ–Њ—Б—В—М, –љ–Њ —В–∞–Ї–ґ–µ —Б–Њ–Ј–і–∞–µ–Љ, –љ–∞–њ—А–Є–Љ–µ—А, http-–Ј–∞–њ—А–Њ—Б, –Ї–Њ—В–Њ—А—Л–є –њ—А–Є –≤–≤–Њ–і–µ –≤ –±—А–∞—Г–Ј–µ—А –і–∞–µ—В –і–Њ—Б—В—Г–њ –Ї —Б–Є—Б—В–µ–Љ–љ—Л–Љ —Д–∞–є–ї–∞–Љ. –Я—А–Є —Н—В–Њ–Љ ¬Ђ—Н–Ї—Б–њ–ї–Њ–є—В—Л¬ї –љ–µ –Є–љ–≤–∞–Ј–Є–≤–љ—Л–µ, –Њ–љ–Є –љ–µ –Љ–Њ–≥—Г—В –љ–Є—З–µ–≥–Њ –њ–Њ–ї–Њ–Љ–∞—В—М, –∞ —В–Њ–ї—М–Ї–Њ –і–µ–Љ–Њ–љ—Б—В—А–Є—А—Г—О—В –њ—А–Њ–±–ї–µ–Љ—Г¬ї, вАУ –Њ–±—К—П—Б–љ–Є–ї –Ф–µ–љ–Є—Б –С–∞—А–∞–љ–Њ–≤.

–Ю—В—З–µ—В Application Inspector –Њ–± —Г—П–Ј–≤–Є–Љ–Њ—Б—В–Є –Љ–Њ–ґ–љ–Њ –Ј–∞–≥—А—Г–Ј–Є—В—М –≤ –Љ–µ–ґ—Б–µ—В–µ–≤–Њ–є —Н–Ї—А–∞–љ PT Application Firewall, –Ї–Њ—В–Њ—А—Л–є —П–≤–ї—П–µ—В—Б—П –≤—В–Њ—А—Л–Љ —Н–ї–µ–Љ–µ–љ—В–Њ–Љ –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є. –≠–Ї—Б–њ–ї–Њ–є—В—Л –∞–≤—В–Њ–Љ–∞—В–Є—З–µ—Б–Ї–Є –љ–∞–њ—А–∞–≤–ї—П—О—В—Б—П –љ–∞ —Д–∞–є–µ—А–≤–Њ–ї–ї, –Є –≤ —Б–ї—Г—З–∞–µ —Г—Б–њ–µ—И–љ–Њ–≥–Њ –њ—А–Њ—Е–Њ–ґ–і–µ–љ–Є—П –Ј–∞—Й–Є—В—Л –њ—А–Њ–≥—А–∞–Љ–Љ–∞ –≥–µ–љ–µ—А–Є—А—Г—О—В —Б–Є–≥–љ–∞—В—Г—А—Л. –Х—Й–µ –Њ–і–љ–∞ –Њ—Б–Њ–±–µ–љ–љ–Њ—Б—В—М —Б–≤—П–Ј–∞–љ–∞ —Б —А–µ–∞–Ї—Ж–Є–µ–є –љ–∞ –∞—В–∞–Ї–Є. –†–∞–љ–µ–µ –Љ–µ–ґ—Б–µ—В–µ–≤—Л–µ —Н–Ї—А–∞–љ—Л –≤—Л–і–∞–≤–∞–ї–Є –њ—А–µ–і—Г–њ—А–µ–ґ–і–µ–љ–Є—П –њ—А–Є –Ї–∞–ґ–і–Њ–Љ —Б–Ї–∞–љ–Є—А–Њ–≤–∞–љ–Є–Є –љ–∞ —Г—П–Ј–≤–Є–Љ–Њ—Б—В–Є —Б–Њ —Б—В–Њ—А–Њ–љ—Л —Е–∞–Ї–µ—А–Њ–≤. –Ґ–∞–Ї–Є–µ –њ–Њ–њ—Л—В–Ї–Є –Є—Б—З–Є—Б–ї—П—О—В—Б—П –і–µ—Б—П—В–Ї–∞–Љ–Є —В—Л—Б—П—З, –њ–Њ—Н—В–Њ–Љ—Г —З–µ–ї–Њ–≤–µ–Ї –љ–µ –Љ–Њ–ґ–µ—В –Ї–Њ—А—А–µ–Ї—В–љ–Њ –Њ–±—А–∞–±–∞—В—Л–≤–∞—В—М —Б—В–Њ–ї—М–Ї–Њ —Б–Њ–Њ–±—Й–µ–љ–Є–є. –Э–Њ–≤–Њ–µ —А–µ—И–µ–љ–Є–µ —Б—А–∞–±–∞—В—Л–≤–∞–µ—В —В–Њ–ї—М–Ї–Њ, –µ—Б–ї–Є –Ј–ї–Њ—Г–Љ—Л—И–ї–µ–љ–љ–Є–Ї –љ–∞—Й—Г–њ–∞–ї —Г—П–Ј–≤–Є–Љ–Њ—Б—В—М –Є –њ—Л—В–∞–µ—В—Б—П –њ—А–Њ–≤–µ—Б—В–Є –∞—В–∞–Ї—Г —З–µ—А–µ–Ј –љ–µ–µ.

–У–ї–∞–≤–љ—Л–є —В—А–µ–љ–і –≤ —А–∞–Ј—А–∞–±–Њ—В–Ї–µ —Б—А–µ–і—Б—В–≤ –Ш–С, –Ї–Њ—В–Њ—А—Л–є –Њ—В–Љ–µ—З–∞—О—В –≤ Positive Technologies, вАУ —Н—В–Њ —Б–Њ–Ј–і–∞–љ–Є–µ –∞–≤—В–Њ–Љ–∞—В–Є—З–µ—Б–Ї–Є —А–∞–±–Њ—В–∞—О—Й–Є—Е –њ—А–Њ–і—Г–Ї—В–Њ–≤, –Ї–Њ—В–Њ—А—Л–µ —Б–≤–Њ–і—П—В –Ї –Љ–Є–љ–Є–Љ—Г–Љ—Г —Г—З–∞—Б—В–Є–µ —З–µ–ї–Њ–≤–µ–Ї–∞. –°–Њ–≤—А–µ–Љ–µ–љ–љ—Л–µ —Б–Є—Б—В–µ–Љ—Л –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є –і–Њ–ї–ґ–љ—Л —Б–∞–Љ–Њ—Б—В–Њ—П—В–µ–ї—М–љ–Њ –Ј–∞–њ—Г—Б–Ї–∞—В—М—Б—П, —Б–Ї–∞—З–Є–≤–∞—В—М –Њ–±–љ–Њ–≤–ї–µ–љ–Є—П, –њ—А–Њ–≤–Њ–і–Є—В—М —Б–Ї–∞–љ–Є—А–Њ–≤–∞–љ–Є—П, –±–Њ—А–Њ—В—М—Б—П —Б –≤—В–Њ—А–ґ–µ–љ–Є—П–Љ–Є, —Г—В–≤–µ—А–ґ–і–∞–µ—В –Ф–µ–љ–Є—Б –С–∞—А–∞–љ–Њ–≤.

–Я–∞–≤–µ–ї –Ы–µ–±–µ–і–µ–≤